|

| Precedente :: Successivo |

| Autore |

Messaggio |

Zeus News

Ospite

|

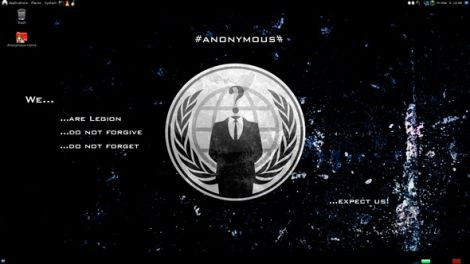

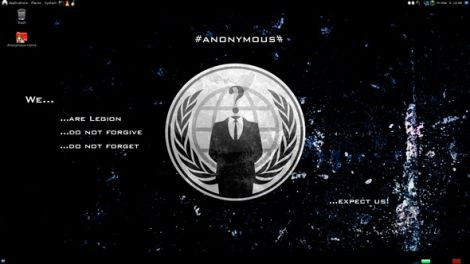

Inviato: 16 Mar 2012 10:27 Oggetto: Anonymous OS, distribuzione Linux per hacker Inviato: 16 Mar 2012 10:27 Oggetto: Anonymous OS, distribuzione Linux per hacker |

|

|

Commenti all'articolo Anonymous OS, distribuzione Linux per hacker

Debutta il sistema operativo targato Anonymous. Ma gli hacker ne prendono le distanze e l'accusano di diffondere trojan.

(Fai clic sull'immagine per visualizzarla ingrandita)

|

|

| Top |

|

|

spacexplorer

Dio minore

Registrato: 08/10/09 11:22

Messaggi: 610

|

Inviato: 16 Mar 2012 11:07 Oggetto: Inviato: 16 Mar 2012 11:07 Oggetto: |

|

|

La domanda dovrebbe essere: "a chi interessano queste distro custom?"

Chi usa GNU/Linux sa bene che la differenza tra una distro ed un'altra è

l'integrazione e la disponibilità di componenti non altro. Le distro non

sviluppano software, lo compilano, impacchettano e rendono fruibile mettendo

insieme tutti i componenti del sistema.

Chi usa Ubuntu può installare tutto il software che c'è su BackTrack, Fedora,

AnonOS, SuSe, *** con un po' di click nel Software Center o con uno script

personale, non c'è alcun bisogno di fare una distro custom.

Il target di tali distro è quindi l'utente alle prime armi, generalmente ex

Microsoft che *non sa nulla di GNU/Linux* e menchemeno ha le capacità per

fare alcuna azione di *cracking* (né di hacking) e qualche più o meno piccolo

gruppo di appassionati che han deciso di farsi la loro distro. In genere le

distro "piccole" hanno meno software pacchettizzato, sono più scomode da

gestire ecc quindi non sono usate dalla maggior parte degli utenti.

Servono nell'ecosistema open per testare ulteriormente il software nelle più

varie compilazioni ed opzioni bizzarre che possono venire in mente, servono

da incubatore di idee che se buone verranno un domani implementate da terzi

più "mainstream" ed infine fan divertire chi le gestisce...

Può contenere trojan? Ni, può contenere sistemi di amministrazione remota del

tutto legittimi (l'universale ssh ad esempio) magari con una gestione degli

accessi un po' "debole", magari con chiavi prefatte o login predisposti, può

contenere sw modificato ad arte per fare cose normalmente non fatte (es può

aver ricompilato ssh, LightDM, *** per connettersi ad un dato indirizzo e

aver modificato lsof&c per non far vedere la connessione) ma se si guardano le

source il gioco cade all'istante, se si conosce GNU/Linux il gioco cade subito.

'Somma è solo un modo per far parlare di sé, non è vantaggioso come sistema

per racimolare "utenti ignari" e se lo è chi lo ha ideato non avrà risultati

seri: solo i sistemi closed source permettono con buone possibilità di successo

di "nascondere trojan" od altre cose sgradite all'utente finale. |

|

| Top |

|

|

Zorro

Dio maturo

Registrato: 23/08/05 09:56

Messaggi: 1111

Residenza: Torino

|

Inviato: 16 Mar 2012 12:17 Oggetto: Quelli che Linux ... Inviato: 16 Mar 2012 12:17 Oggetto: Quelli che Linux ... |

|

|

se ho capito bene il succo della cosa è che c'è chi sta provando a mettere in circolazioni versioni di Linux equipaggiate con trojan.

Che questa possa essere un'operazione di successo per gli scopi che si prefiggono non sono in grado di dirlo, quello che posso dire è che vorrei vedere qui col capo cosparso di cenere e con appeso al collo un cartello con su scritto "non capisco un cazzo" tutti quelli che anche su queste pagine sentenziavano: | banda di ciucchi ha scritto: | | io sono indenne da virus perchè uso Linux, non sono mica un pirla come "quelli che Microsoft ...". |

La cosa che più mi intriga però è come farà anonimus a dire "non siamo noi" e soprattutto a farsi credere.

Forse più persone capiranno l'importanza all'interno del processo comunicativo della identificazione dei partecipanti.

L'anonimato dimezza il valore comunicativo di qualsiasi messaggio ...

|

|

| Top |

|

|

spacexplorer

Dio minore

Registrato: 08/10/09 11:22

Messaggi: 610

|

Inviato: 16 Mar 2012 12:24 Oggetto: Inviato: 16 Mar 2012 12:24 Oggetto: |

|

|

@Zorro

Ti confermo: con GNU/Linux sei immune da virus. In questo caso, se è vero,

non è che scarichi un programma malevolo o ti bucano; ti danno un sistema

*configurato apposta* per garantire accesso remoto in maniera più o meno

rilevabile.

Su Windows tu scarichi un file ci clicchi sopra per aprirlo e hai appena

installato un virus, su GNU/Linux come su tutti gli UNIX questo non è

possibile. Su GNU/Linux come su tutti gli OS multiutente che supportino una

qualche connessione di rete puoi scrivere ed installare in programma che

permetta l'accesso remoto.

Il 100% dei server ed il 90% dei desktop professionali sono gestiti così,

il sistemista usa un computer tramite il quale gestisce via ssh, vnc, o

quel che è tutti gli altri computer. Se preinstalli ssh/vnc/* su una

distro e convinci l'utente ad installare detto sistema opertivo senza

coambiare o controllare che cosa ha sopra hai un "trojan" servito, ma la

cosa è un pelo diversa che i buchi di Windows eh! |

|

| Top |

|

|

LuciferSam

Mortale devoto

Registrato: 06/03/12 12:14

Messaggi: 5

|

Inviato: 16 Mar 2012 12:45 Oggetto: Inviato: 16 Mar 2012 12:45 Oggetto: |

|

|

Beh, è in parte vero. Se Linux lo configuri male un possibile attaccante ti potrebbe bucare il sistema.

Ad esempio:

- Metto in ascolto SSH con la sua porta di default (22)

- Uso un utente con una password scadente

- Non configuro iptables correttamente

- Uso un eseguibile con setuid settato

il possibile attaccante potrebbe farmi anche un bel buffer overflow e prendere l'accesso a root, senza tanti problemi.

Oppure anche modificarmi la partizione /boot ed installarmi un bel rootkit, per chissà fare cosa.

Comunque tutti questi problemi possono essere risolti con un minimo di buon senso. |

|

| Top |

|

|

dany88

Dio maturo

Registrato: 12/02/09 12:14

Messaggi: 1300

|

Inviato: 16 Mar 2012 12:56 Oggetto: Inviato: 16 Mar 2012 12:56 Oggetto: |

|

|

| Tra l'altro mi sembra abbastanza ovvio che gli Anonymous non sceglierebbero mai Ubuntu come base per una loro eventuale distro. |

|

| Top |

|

|

spacexplorer

Dio minore

Registrato: 08/10/09 11:22

Messaggi: 610

|

Inviato: 16 Mar 2012 13:14 Oggetto: Inviato: 16 Mar 2012 13:14 Oggetto: |

|

|

@dany88

Questa me la devi spiegare...

Ubuntu è la più semplice e facile distro da usare come base per fare una

distro custom, certo se vuoi compilare a modo tuo un bel numero di applicazioni

Gentoo è più comoda perché source-based di suo, ma il tempo che impieghi per

mantenerla aggiornata e portarci nuovo software è tale per cui il suo uso

desktop è declinato enormemente nel tempo, lo standard de-facto del desktop è

da un paio d'anni Ubuntu.

C'è una certa corrente di utenti pseudo-tecnici che sono anti-ubuntu, per lo

più si tratta di smanettoni di Windows che han saltato il fosso ma non avendo

competenze per usare un sistema *nix, una shell ecc si limitano a giocare con

la grafica e soluzioni semplici come Unity non gli piacciono. Questi ad ogni

modo non hanno competenze di cracking o haking ed il loro "monitoraggio" può

interessare al più alle polizie postali/informatiche dei vari paesi giusto per

beccarli di tanto in tanto a scaricare e magari commerciare sw pirata od altro.

L'altra parte degli anti-Ubuntu è di gente legata per stipendio o storia a dei

concorrenti di Ubuntu... |

|

| Top |

|

|

Zorro

Dio maturo

Registrato: 23/08/05 09:56

Messaggi: 1111

Residenza: Torino

|

Inviato: 16 Mar 2012 13:39 Oggetto: Inviato: 16 Mar 2012 13:39 Oggetto: |

|

|

Ringrazio LuciferSam per aver dettagliato tecnicamente come anche in qualsiasi ambiente Unix sia possibile prendere in diversi modi il controllo da remoto di un sistema.

Non avevo dubbi che fosse possibile.

Se una macchina ha un SO, cioè un sw che permette a qualsiasi eseguibile di utilizzare le risorse del sistema, e se tra queste risorse c'è una connessione di rete, è per definizione controllabile da remoto.

Che poi in Win sia possibile farlo in manierea più subdola che non in Unix è un altro tipo di discorso, come è un altro tipo di discorso il fatto che chi ha interesse ha diffondere viralmente scelga una popolazione più numerosa.

Ovviamente questo vale per qualsisasi SO Win, Unix Mac ...

|

|

| Top |

|

|

spacexplorer

Dio minore

Registrato: 08/10/09 11:22

Messaggi: 610

|

Inviato: 16 Mar 2012 14:09 Oggetto: Inviato: 16 Mar 2012 14:09 Oggetto: |

|

|

@LuciferSam

Se lasci ssh sulla 22 con login password-based, utenti e password che sono in

tutti i dizionari, non usi denyhost&c non ci sono trojan: l'attaccante accede

al sistema perché questo gli concede l'accesso, posto che la tua 22 sia

natt-ata su internet (e qui non può farlo l'installer direi), posto che chi

usa la distro non noti l'utente extra, le connessioni aperte ecc ecc ecc.

Avere eseguibili setuid vulnerabili se aggiorni regolarmente ed usi una distro

mainstream la vedo mooooolto improbabile, molto più facile avere login utente

e password sceme e essere come utente nei sudoers.

Modificare /boot non so che senso abbia, non siamo su Windows eh! Mi sa che non

hai molta esperienza su GNU/Linux...

@Zorro

mi sembra che insieme a LuciferSam non abbiate chiara una cosa: amministrare da

remoto si fa tutti i giorni, è voluto e necessario per qualunque infrastruttura

IT non proprio piccola. Questo non ha nulla a che vedere con trojan od altro.

E non c'entra nulla l'accesso alle risorse di sistema, 'che il tuo browser non

può forse aprire connessioni?

Se tu installi, come si fa di default su tutte le distro desktop, ssh, e la

preconfiguri creando l'utente "tihofottuto" con password "non mi scoprirai"

_e_ la tua rete espone/natta/apre la tua 22 verso internet _e_ chi ti vuol

"attaccare" sa il tuo ip allora può amministrare la tua macchina da remoto

senza "bucare" alcunché.

Se più ragionevolmente lanci da rc.local uno script che all'avvio si collega

ad un server ssh remoto e rende a lui disponibile una sessione di screen anche

qui non c'è un trojan, c'è un setup cretino che solo un prila non scopre in

tempo 0.

Se vuoi che l'utente non si accorga di tale connessione bé il lavoro che devi

fare è *enorme* devi ritoccare fuser, lsof, netstat, parti del kernel ecc ecc

ecc. In altri termini impieghi alcuni mesi di lavoro full time posto che tu

abbia le competenze per farlo, senza contare il fatto che l'utente può cmq

notare il traffico di rete anche solo dalle lucine della sua nic o dai log del

suo router, senza contare il fatto che non puoi fare una distro derivata da

Ubuntu per questo giacché devi avere repo tuoi che contengano binari di base,

cosa molto sospetta, giacché i deb di ubuntu sono tutti hash-ati e firmati ecc.

ecc ecc.

Ribadisco, da sistemista, una distro GNU/Linux mainstream come Ubuntu non la

buchi, è teoricamente possibile che tu abbia una macchina esposta ad internet,

ed i desktop in genere non lo sono, con una vulnerabilità che chi ti attacca

conosce ma il security team di Ubuntu non sa (ricordo che in ambito open le

vulnerabilità non si ignorano come fan Apple e Microsoft, si correggono in

tempi iper-rapidi anche se non si è ancora trovato come sfruttarle) ma avere

tutte le condizioni per questo è pressoché impossibile.

Guarda solo securityfocus link metti come vendor

Microsoft e hai 100 pagine di falle di sicurezza; metti Apple ed hai 70 pagine,

metti Canonical (Ubuntu) ed hai 1 pagina con 3 vulnerabilità tutte chiuse.

Poi va su link e guarda con che rapidità arrivano i fix.

Poi sappimi dire  |

|

| Top |

|

|

dany88

Dio maturo

Registrato: 12/02/09 12:14

Messaggi: 1300

|

Inviato: 16 Mar 2012 18:02 Oggetto: Inviato: 16 Mar 2012 18:02 Oggetto: |

|

|

| spacexplorer ha scritto: | @dany88

Questa me la devi spiegare...

Ubuntu è la più semplice e facile distro da usare come base per fare una

distro custom |

lo hai detto te stesso, ecco perchè gli anonymous non lo utilizzerebbero mai

Non so, fosse stato un Arch Linux la cosa sarebbe stata più plausibile  |

|

| Top |

|

|

spacexplorer

Dio minore

Registrato: 08/10/09 11:22

Messaggi: 610

|

Inviato: 16 Mar 2012 21:34 Oggetto: Inviato: 16 Mar 2012 21:34 Oggetto: |

|

|

Hum... Arch è una distro nata per gli scontenti di Debian, non è adatta né ad

un uso desktop (troppo lavoro anche se meno di Gentoo) e non è personalizzabile

come Gentoo (i binari che la rendono più veloce da gestire di Gentoo nel

contempo la rendono meno personalizzabile)...

Quello della pacchetizzazione è sempre un tema sgradito su tutti gli OS,

OpenSolaris aveva fatto il SourceJuicer, vuoi fare un pacchetto? Bene prendi

un template molto semplice di spec-file, ci scrivi giusto il minimo (poche

righe, versione, manutentore, licenza, nome e descrizione pacchetto ecc) e lo

passi a pkgbuild. Questi scarica le source indicate nello spec, controlla i

checksum, le compila, le impacchetta come richiesto e sei pronto a testare.

Fatto ciò mandi *il solo spec* sul SourceJuicer che rifà la stessa cosa su

una distro pulita (ed evitando di prendere binari dalle mani del packager

che potrebbe anche essere "malvagio").

FreeBSD coi port è un ottimo esempio di come un sistema dovrebbe essere

gestito, purtroppo i port usano Makefiles anziché gli spec e usano Makefiles

con sintassi molto "antica", sono ben più scomodi, manca inoltre la parte

server di SJ per il build binario *sincronizzato* coi port. Gentoo cogli

ebuild un po' migliora ma anche questi sono più scomodi degli spec e manca

sempre la parte lato server, pkgsrc di NetBSD idem come FreeBSD ecc. per

farla breve si arriva sino ad rpm e deb, tutti e due stra-scomodi e ben poco

adatti ad una distro moderna... Ahimé questa è una delle cose che i linuxari

non voglio capire (un'altra per dire è avere un dss tipo lo zfs scordandosi

dei filesystem e ce ne sono molte altre)... |

|

| Top |

|

|

dany88

Dio maturo

Registrato: 12/02/09 12:14

Messaggi: 1300

|

Inviato: 18 Mar 2012 12:28 Oggetto: Inviato: 18 Mar 2012 12:28 Oggetto: |

|

|

guarda, non sto a discutere di quale distro sia la migliore, volevo solo fare una battuta sul fatto che se gli Anonymous scegliessero di farsi una distro personalizzata, sicuramente non partirebbero da Ubuntu, perchè notoriamente non è quella che esperti di sicurezza utilizzano, ha un altro target, tutto quà.  |

|

| Top |

|

|

spacexplorer

Dio minore

Registrato: 08/10/09 11:22

Messaggi: 610

|

Inviato: 18 Mar 2012 22:36 Oggetto: Inviato: 18 Mar 2012 22:36 Oggetto: |

|

|

Sei sicuro? La maggior parte dei professionisti che conosco sono su Ubuntu.

Se devi lavorare non hai tempo di mantenere Arch, Gentoo, LFS &c... Ai tempi

dell'uni son passato da Debian a Gentoo e poi a FreeBSD, la mia Gentoo aveva un

make.conf che dividendo le useflags su righe da 80 colonne sarà stato si e no

100 righe, tune-ata oltre ogni limite con continui esperimenti, mi piaceva e

avevo il tempo per farlo. Idem FreeBSD, compilata come si deve, alla larga da

freebsd-update (che oggi adoro), alla larga dai pkg (bé quello anche oggi visto

come continuano ad essere...).

Oggi non posso. Non ho tempo.

Non mi occupo di security nello specifico, sono un sistemista, e sono con

Ubuntu, tanti amici programmatori sono su Ubuntu, i pochi che fanno pura

security idem: fai presto, hai tutto e va tutto senza farti perdere del tempo.

Anche se fai hacking e cracking ti van bene le distro maggiori, prima di tutto

perché sono le più diffuse e quindi più appetibili, secondo perché in genere

le vulnerabilità sono cercate nel singolo pacchetto non tanto nel sistema in

toto. Vulnerabilità di sistema sono per lo più errori di configurazione e non

sono già presenti nelle configurazioni di default...

Pensa solo nel 2012 quanti hosting offrono accesso FTP (no, non c'è la s né

prima né dopo) e quanti se offri accesso ssh/sftp/ftps/webdavs ti dicono che

non lo vogliono, non sanno usarlo, "è complicato" ecc. Con certa gente non ti

serve conoscere chissà cosa per bucarli! Se invece ti concentri su un software

bé che hai di più comodo di Ubuntu per essere subito pronto a lavorare?

Il tempo degli hacker e dei cracker da garage è purtroppo finito da anni, oggi

white, gray e black hat sono gente con idee un po' diverse dal vecchio Tech

Model Railroad Club del MIT  poi per carità, la battuta è una battuta poi per carità, la battuta è una battuta  |

|

| Top |

|

|

kenshir

Semidio

Registrato: 21/02/07 16:29

Messaggi: 475

Residenza: un punto nero sulla faccia del mondo

|

Inviato: 19 Mar 2012 05:44 Oggetto: Inviato: 19 Mar 2012 05:44 Oggetto: |

|

|

| spacexplorer ha scritto: | | La maggior parte dei professionisti che conosco sono su Ubuntu. |

Eccone qui uno

Uso sistemi *nix da 17 anni, e da 5 sono fisso su Ubuntu. Con estrema soddisfazione. |

|

| Top |

|

|

merlin

Dio maturo

Registrato: 16/03/07 00:32

Messaggi: 2421

Residenza: Kingdom of Camelot

|

Inviato: 19 Mar 2012 21:39 Oggetto: tutta invidia perché non l'hanno lanciato loro. Inviato: 19 Mar 2012 21:39 Oggetto: tutta invidia perché non l'hanno lanciato loro. |

|

|

Eppoi, sarebbe forse (anche) una questione di business.

Comunque non ci sono né trojan né altro malware ( riprova di quanto sopra) |

|

| Top |

|

|

dany88

Dio maturo

Registrato: 12/02/09 12:14

Messaggi: 1300

|

Inviato: 20 Mar 2012 21:08 Oggetto: Inviato: 20 Mar 2012 21:08 Oggetto: |

|

|

| bene a sapersi, ho chiesto ad un paio di amici esperti in sicurezza reti, e mi hanno sostanzialmente confermato, debian nei server con qualche sporadico ubuntu (per chiarire: non è lo standard ma quello che loro usano xD) e ubuntu per uso desktop (e quindi mi sbagliavo xD) |

|

| Top |

|

|

{Paolo Rossi}

Ospite

|

Inviato: 03 Giu 2012 13:02 Oggetto: Inviato: 03 Giu 2012 13:02 Oggetto: |

|

|

| Sull'ultimo numero di Computer Bild gli esperti hanno testato l'OS. E' risultato, come si sa, nient'altro che una distribuzione di Linux condita e rivista a livello grafico e con alcuni tool preinstallati. Niente, e ripeto, niente malware, trojian, virus et similia. |

|

| Top |

|

|

grasso

Comune mortale

Registrato: 05/09/12 09:53

Messaggi: 3

|

Inviato: 05 Set 2012 09:58 Oggetto: Inviato: 05 Set 2012 09:58 Oggetto: |

|

|

Bè a parte tutte le critiche la grafica sembra molto carina.

Credo che manchino dei temi in stile hacker, che sono molto apprezzati anche da chi ne è semplicemente incuriosito e affascinato. |

|

| Top |

|

|

grasso

Comune mortale

Registrato: 05/09/12 09:53

Messaggi: 3

|

Inviato: 05 Set 2012 15:09 Oggetto: Inviato: 05 Set 2012 15:09 Oggetto: |

|

|

| {Paolo Rossi} ha scritto: | | Sull'ultimo numero di Computer Bild gli esperti hanno testato l'OS. E' risultato, come si sa, nient'altro che una distribuzione di Linux condita e rivista a livello grafico e con alcuni tool preinstallati. Niente, e ripeto, niente malware, trojian, virus et similia. |

Come tante altre distribuzione che vengono semplicemente "rivestite" graficamente per essere più carine.. |

|

| Top |

|

|

syaochan

Dio minore

Registrato: 15/02/06 10:38

Messaggi: 779

|

Inviato: 27 Set 2012 23:25 Oggetto: Inviato: 27 Set 2012 23:25 Oggetto: |

|

|

| spacexplorer ha scritto: |

Se devi lavorare non hai tempo di mantenere Arch, Gentoo, LFS &c... |

Ma cosa c'è tanto da mantenere sulle distribuzioni diverse da Ubuntu? Una volta installato il software necessario e configurato tutto quello che serve, l'unica cosa che rimane sono gli aggiornamenti di sicurezza. Quanto tempo potrà portar via tutto ciò?

Per la cronaca, uso Slackware. |

|

| Top |

|

|

|

|

Non puoi inserire nuovi argomenti

Non puoi rispondere a nessun argomento

Non puoi modificare i tuoi messaggi

Non puoi cancellare i tuoi messaggi

Non puoi votare nei sondaggi

|

|