| Precedente :: Successivo |

| Autore |

Messaggio |

Zeus News

Ospite

|

|

| Top |

|

|

Gladiator

Dio maturo

Registrato: 05/12/10 21:32

Messaggi: 15491

Residenza: Purtroppo o per fortuna Italia

|

Inviato: 04 Giu 2022 14:04 Oggetto: Inviato: 04 Giu 2022 14:04 Oggetto: |

|

|

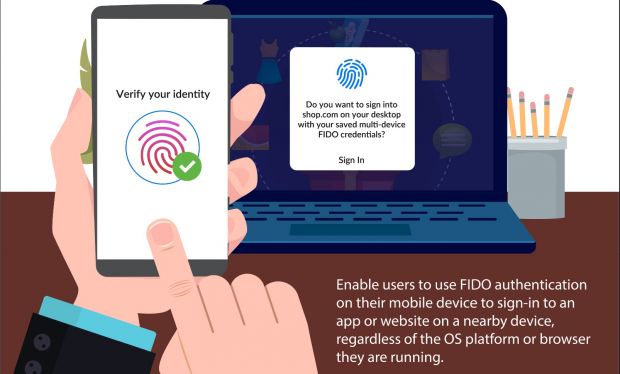

| Citazione: | | In pratica, se voglio accedere a un mio account, mi basta il "qualcosa che sei", per esempio il sensore d'impronta o il riconoscimento facciale del mio dispositivo. Tutto qui. Il volto o l'impronta non vengono trasmessi via Internet: restano nel dispositivo. |

Peccato che il "qualcosa che sei" sia già stato crackato più volte in questi anni sopratutto le impronte digitali... |

|

| Top |

|

|

Gladiator

Dio maturo

Registrato: 05/12/10 21:32

Messaggi: 15491

Residenza: Purtroppo o per fortuna Italia

|

Inviato: 04 Giu 2022 14:07 Oggetto: Inviato: 04 Giu 2022 14:07 Oggetto: |

|

|

| Citazione: | | Se cambio o perdo il mio dispositivo, posso recuperare questa chiave usando un altro dispositivo già autenticato sul quale ho già la medesima chiave. |

E se avevo solo il dispositivo perso o guasto autenticato e con la chiave che faccio? Prego?

Oppure sono forzatamente costretto ad avere due dispositivi autenticati uno dei quali dovrà essere sempre al sicuro in cassaforte o in cassetta di sicurezza? |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 04 Giu 2022 19:22 Oggetto: Inviato: 04 Giu 2022 19:22 Oggetto: |

|

|

| Gladiator ha scritto: | | E se avevo solo il dispositivo perso o guasto autenticato e con la chiave che faccio? Prego? |

A questo avrebbero gioco facile ad obiettare: se conservavi la tua password vecchio stile in un solo posto e quello va distrutto, che fai? Non sarebbe altrettanto meritevole di una supplica?

Penso che la loro iniziativa abbia molto di che suscitare perplessità, ma non li attaccherei su questo fronte. Se sbandierano un approccio a prova di idiota, si confrontano con quelli che davvero la scrivono su un post-it o dietro il quadro del soggiorno. Per chi usa meccanismi ridondati, le strategie di contingency sono già più solide di così. |

|

| Top |

|

|

{alafub}

Ospite

|

Inviato: 06 Giu 2022 17:25 Oggetto: Inviato: 06 Giu 2022 17:25 Oggetto: |

|

|

E' un po' come l'avere lo stesso avatar ovunque, per loggarsi ai forum: sei seguito ovunque e superprofilato dal gruppetto di furboni di turno.

Inoltre concordo con quanto scrive Gladiator.

Ma vedrai che fra non molto ci diranno esattamente questo, e ci proporranno di innestare un chip sottopelle, offrendoci naturalmente anche "vantaggi esclusivi" se lo facciamo.

Il sistema per adescare la gente è tristemente sempre lo stesso: bastone e carota valgono anche per gli asini umani... |

|

| Top |

|

|

Molok

Eroe in grazia degli dei

Registrato: 19/04/05 02:21

Messaggi: 179

Residenza: Lodi

|

Inviato: 07 Giu 2022 18:01 Oggetto: Inviato: 07 Giu 2022 18:01 Oggetto: |

|

|

Concordo sulle vostre perplessità e aggiungo:

| Citazione: | | Tutto questo dovrebbe funzionare con qualunque sistema operativo (Windows, iOS, Android o altri), con qualunque browser moderno e con qualunque dispositivo recente. |

DOVREBBE ?? Volutamente non è stato citato Linux, ma "altro"??

E per dispositivi recenti cosa si intende? io non ho lettore di impronte né bluetooth sul desktop, che faccio? cambio?

| Citazione: | | In caso di furto del telefonino, il ladro dovrebbe riuscire a scavalcare il sensore d'impronta o il riconoscimento facciale per poter tentare di usare la chiave. |

Come ha già chiesto Gladiator, ma non erano già stati craccati poco dopo la loro invenzione?

Poi, per rispondere a Homer S., se devo salvarmi delle password posso fare N copie per iscritto come voglio e metterle in cassaforte o in banca o sottoterra... (personalmente la maggior parte le memorizzo) ma con il loro sistema DEVO avere un secondo dispositivo, e magari un terzo, e più ne ho più è facile che me ne rubino uno... o magari semplicemente lo dismetto (o lo rivendo) e scoprono che il reset di fabbrica non elimina proprio del tutto la mia chiave privata... ecc...

Infine, ho provato a dare una lettura veloce ai siti ufficiali e nessuno mi spiega cosa succede tra il PC/Browser e il sito (non ne fanno proprio menzione)... se quello che cambia è solo lato browser abbiamo una nuova vincolante versione di un gestore di password (che oltretutto mi pare di aver capito usa sempre la stessa)...

siamo alle solite  |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 08 Giu 2022 07:01 Oggetto: Inviato: 08 Giu 2022 07:01 Oggetto: |

|

|

| Molok ha scritto: | | per rispondere a Homer S. |

Non devi risponderne a me: ho solo osservato che la posizione delle Big Tech coinvolte nel progetto predispone ad una difesa d'ufficio del tipo che ho riportato.

Io mi sono spesso posto il problema: come faccio a garantire le mie passwords? Risposta: uso un password manager. E come proteggo il password manager? Risposta: uso una password di accesso ad esso. E come proteggo quella? ...

Alla fine del ciclo dell'uovo e della gallina, c'è sempre almeno una credenziale di partenza che va salvaguardata ma contemporaneamente resa accessibile in caso la mia memoria faccia cilecca. Io non condivido l'approccio delle aziende promotrici perché in fin dei conti chiedono di diventare i custodi unici di questa "password primordiale", e non è qualcosa che riconosco loro. Ma questo implica comunque che o mi fido di qualcosa, o di qualcuno, o corro il rischio e non mi fido di nessuno: la soluzione ottima non esiste. |

|

| Top |

|

|

Molok

Eroe in grazia degli dei

Registrato: 19/04/05 02:21

Messaggi: 179

Residenza: Lodi

|

Inviato: 08 Giu 2022 13:22 Oggetto: Inviato: 08 Giu 2022 13:22 Oggetto: |

|

|

No, ok... intendevo dire "per proseguire il discorso aperto da ..."

| Homer S. ha scritto: | | o mi fido di qualcosa, o di qualcuno, o corro il rischio e non mi fido di nessuno |

Considerato che stiamo parlando di password e segreti, mi pare chiaro che partiamo dal non fidarci, o fidarci solo fino ad un certo livello.

Con questa premessa, come poi sottintendi anche tu, preferisco salvarmi la password primordiale in un modo "mio" piuttosto che lasciare fare a loro,

anche considerato che il "loro" modo implica un esborso economico (e forse anche di risorse in generale) maggiore, a mio parere ingiustificato.

Alla fine preferisco fidarmi di quei 4 parenti stretti che, in caso di problemi, si dovranno comunque occupare di me. |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 09 Giu 2022 12:11 Oggetto: Inviato: 09 Giu 2022 12:11 Oggetto: |

|

|

| Forse l'ideale è l'approccio delle chiavi "fine di mondo": due o più files criptati smistati tra più persone, ognuno possiede un contenuto e la chiave per decrittarne uno diverso, così comunque il rischio è distribuito. Ma metterlo in pratica nel mondo reale, non è cosa semplice. |

|

| Top |

|

|

Gladiator

Dio maturo

Registrato: 05/12/10 21:32

Messaggi: 15491

Residenza: Purtroppo o per fortuna Italia

|

Inviato: 11 Giu 2022 15:14 Oggetto: Inviato: 11 Giu 2022 15:14 Oggetto: |

|

|

| Homer S. ha scritto: | | Gladiator ha scritto: | | E se avevo solo il dispositivo perso o guasto autenticato e con la chiave che faccio? Prego? |

A questo avrebbero gioco facile ad obiettare: se conservavi la tua password vecchio stile in un solo posto e quello va distrutto, che fai? Non sarebbe altrettanto meritevole di una supplica?

Penso che la loro iniziativa abbia molto di che suscitare perplessità, ma non li attaccherei su questo fronte. Se sbandierano un approccio a prova di idiota, si confrontano con quelli che davvero la scrivono su un post-it o dietro il quadro del soggiorno. Per chi usa meccanismi ridondati, le strategie di contingency sono già più solide di così. |

Io le password le ho slavate in almeno 3 repository diversi criptati e 2 con backup personali sia off line che in cloud, di smartphone ne vorrei avere solo uno che già basta e avanza, grazie. |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 11 Giu 2022 15:16 Oggetto: Inviato: 11 Giu 2022 15:16 Oggetto: |

|

|

| Gladiator ha scritto: | | che in cloud |

Audace... Per non dire azzardato. |

|

| Top |

|

|

Gladiator

Dio maturo

Registrato: 05/12/10 21:32

Messaggi: 15491

Residenza: Purtroppo o per fortuna Italia

|

Inviato: 11 Giu 2022 15:31 Oggetto: Inviato: 11 Giu 2022 15:31 Oggetto: |

|

|

| In cloud si intende criptato usando un password manager la cui chiave privata è solo in mio possesso. |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 11 Giu 2022 15:53 Oggetto: Inviato: 11 Giu 2022 15:53 Oggetto: |

|

|

| Non ne dubito, ma la mia puntualizzazione era per l'accesso al file criptato in sé. Noi diamo per scontato che un algoritmo di crittografia sia robusto a sufficienza, ma alla fine è sempre questione di potenza di calcolo (come fu per il WEP, ad esempio). Ciò che oggi si craccherebbe in vent'anni, domani si potrebbe fare in sei settimane e dopodomani in due giorni. Un file considerato riservato dovrebbe essere sempre tenuto offline per precauzione elementare, IMHO. |

|

| Top |

|

|

Gladiator

Dio maturo

Registrato: 05/12/10 21:32

Messaggi: 15491

Residenza: Purtroppo o per fortuna Italia

|

Inviato: 11 Giu 2022 15:59 Oggetto: Inviato: 11 Giu 2022 15:59 Oggetto: |

|

|

| Concordo ma ciò che oggi ha una criptazione violabile in vent'anni, se tenuto adeguatamene aggiornato (come algoritmo di criptazione), domani avrà una nuova criptazione violabile sempre in vent'anni, ovvio che se il metodo di criptazione non viene aggiornato, presto o tardi potrebbe diventare violabile molto più facilmente. |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 11 Giu 2022 16:04 Oggetto: Inviato: 11 Giu 2022 16:04 Oggetto: |

|

|

Concordo 2 la vendetta, a patto però che col cambio di crittografia coincida anche il cambio dei contenuti.

Se io ho le passwords della posta, della banca, del sito proibito  tutte criptate nel file che sta nel tutte criptate nel file che sta nel  e qualcuno lo copia ed inizia a cercare di forzarlo, quando poi aggiorno la crittografia del file con una versione più robusta, è inutile se contestualmente non cambio tutte le passwords ivi censite, perché l'aggressore comunque continuerà a lavorare sulla copia "debole". Invece se una volta forzatolo scopre che sono tutte obsolete, allora sì che è e qualcuno lo copia ed inizia a cercare di forzarlo, quando poi aggiorno la crittografia del file con una versione più robusta, è inutile se contestualmente non cambio tutte le passwords ivi censite, perché l'aggressore comunque continuerà a lavorare sulla copia "debole". Invece se una volta forzatolo scopre che sono tutte obsolete, allora sì che è  |

|

| Top |

|

|

Molok

Eroe in grazia degli dei

Registrato: 19/04/05 02:21

Messaggi: 179

Residenza: Lodi

|

Inviato: 17 Giu 2022 01:15 Oggetto: Inviato: 17 Giu 2022 01:15 Oggetto: |

|

|

| Homer S. ha scritto: | | Noi diamo per scontato che un algoritmo di crittografia sia robusto a sufficienza, ma alla fine è sempre questione di potenza di calcolo (come fu per il WEP, ad esempio). |

Se salvi un file criptato che devi leggere solo tu, puoi usare un protocollo di criptatura a chiave segreta (quindi non risolvibile ocn un calcolo ma solo provando tutte le possibili password) e lì basta che la chiave sia abbastanza lunga per rendere inpraticabile un tentativo di decrittazione, oggi come tra 20 anni.

Leggendo testi su questo argomento si legge che con password di 4/5 parole (20/30 caratteri) il tempo necessario per trovare la chiave è di centinaia di anni, con computer più potenti vuoi mettercene "solo" alcune decine? rimane un costo per il ladro oltre il potenziale guadagno... oltre alla impraticabilità (cosa fa? veramente aspetta 30 anni per vedere cosa tenevi criptato?) |

|

| Top |

|

|

Homer S.

Dio Kwisatz Haderach

Registrato: 24/12/21 10:59

Messaggi: 7700

Residenza: E chi lo sa...?

|

Inviato: 17 Giu 2022 06:53 Oggetto: Inviato: 17 Giu 2022 06:53 Oggetto: |

|

|

| Molok l'inguaribile ottimista (buon per lui) ha scritto: | | con computer più potenti vuoi mettercene "solo" alcune decine? |

Tu sottovaluti il progresso tecnologico: la legge di Moore da tempo non è più rispettata.

Per non parlare del fatto che un aggressore difficilmente cercherebbe di violare una password comprando la macchina per farlo, ma banalmente creando una botnet che lo faccia per lui.

Non mi aspetto che attenda anni, ma con gli strumenti attuali già potrebbero bastargli mesi, e se la posta in palio li vale...

"Il modo più sicuro di illudersi d'essere al sicuro è pensare di esserlo per sempre."

(io) |

|

| Top |

|

|

SverX

Supervisor Macchinisti

Registrato: 25/03/02 12:16

Messaggi: 11914

Residenza: Tokelau

|

Inviato: 17 Giu 2022 11:55 Oggetto: Inviato: 17 Giu 2022 11:55 Oggetto: |

|

|

| Molok ha scritto: | | basta che la chiave sia abbastanza lunga per rendere inpraticabile un tentativo di decrittazione, oggi come tra 20 anni |

non sono d'accordo. se cripti adesso un file con la crittografia più forte che è disponibile attualmente, tra 20 anni esatti potrebbe essere necessario molto poco tempo per decrittarlo, anche se oggi sarebbero necessari molti anni

ovviamente è la mia opinione, che se conoscessi il futuro davvero sarei plurimiliardario...  |

|

| Top |

|

|

Molok

Eroe in grazia degli dei

Registrato: 19/04/05 02:21

Messaggi: 179

Residenza: Lodi

|

Inviato: 17 Giu 2022 12:47 Oggetto: Inviato: 17 Giu 2022 12:47 Oggetto: |

|

|

| Homer S. ha scritto: | | la legge di Moore da tempo non è più rispettata. |

... sì, vero, ma in peggio, non in meglio: negli ultimi anni la potenza di calcolo NON è raddoppiata ogni ... cos'erano? 18 mesi?

Ad ogni modo confermo che la sicurezza è sempre relativa:

relativa ai dati che proteggi,

relativa al modo in cui usi la tecnologia,

relativa alla tua percezione di cosa è importante.

Per quanto mi riguarda aggiorno regolarmente le poche password che ritengo importanti in modo che se qualcuno al momento sta cercando di scoprirle o bypassarle saranno già cambiate quando ci riesce.

Questo e più qualche altro accorgimento di contorno (per esempio sulla gestione degli account collegati tra loro o robe simili) sono il mio livello di sicurezza percepito come sufficiente perché nessuno venga a rovinarmi l'esistenza...

Cercate di vivere sereni e felici  |

|

| Top |

|

|

elisa.r

Dio minore

Registrato: 18/11/12 17:05

Messaggi: 612

|

Inviato: 17 Giu 2022 20:20 Oggetto: Inviato: 17 Giu 2022 20:20 Oggetto: |

|

|

| Ve bene avere le password tutte diverse e sicure e va bene criptare il database e via dicendo, ma non bisogna neppure esagerare. A volte ciò che abbiamo nei computer o ciò a cui possiamo avere accesso possono essere importanti come la nostra vita, ma forse non ha senso proteggere quei contenuti più della nostra vita stessa. A cosa serve avere gli accessi inviolabili, se poi ci schiantiamo contro un muro o ci va a fuoco la casa? Eventi tutt'altro che improbabili. |

|

| Top |

|

|

|

e qualcuno lo copia ed inizia a cercare di forzarlo, quando poi aggiorno la crittografia del file con una versione più robusta, è inutile se contestualmente non cambio tutte le passwords ivi censite, perché l'aggressore comunque continuerà a lavorare sulla copia "debole". Invece se una volta forzatolo scopre che sono tutte obsolete, allora sì che è

e qualcuno lo copia ed inizia a cercare di forzarlo, quando poi aggiorno la crittografia del file con una versione più robusta, è inutile se contestualmente non cambio tutte le passwords ivi censite, perché l'aggressore comunque continuerà a lavorare sulla copia "debole". Invece se una volta forzatolo scopre che sono tutte obsolete, allora sì che è